5 outils de pentest sous-estimés sur Kali Linux

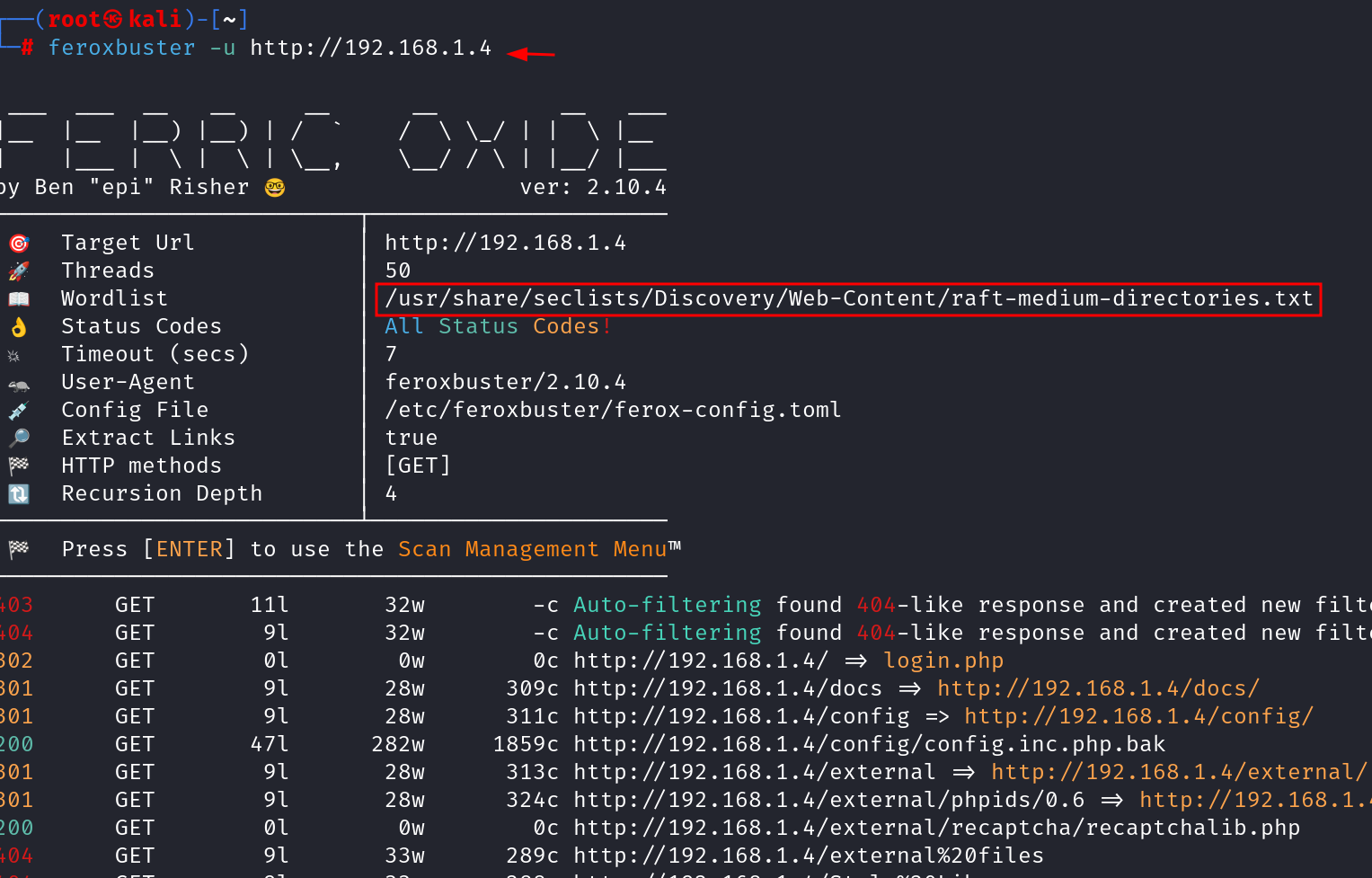

1) Feroxbuster — Forced browsing & discovery rapide (Rust)

À quoi ça sert

Feroxbuster est un outil de forced browsing (découverte de chemins/fichiers non référencés) conçu pour être rapide, récursif et riche en filtres (taille, statut HTTP, entêtes, intégration Burp, replay, etc.). Il remplace souvent DirBuster/Gobuster quand tu veux plus d’options modernes. epi052.github.io+1

Points forts

- Très rapide (écrit en Rust).

- Filtrage avancé (taille, mots-clés, codes HTTP).

- Mode récursif et intégration avec Burp Suite / proxy. epi052.github.io

Installation rapide (Kali)

# si pas déjà présent

sudo apt update && sudo apt install feroxbuster

# ou via release GitHub / cargo si tu veux la dernière version

(la page officielle / GitHub contient les binaires et docs).

https://github.com/epi052/feroxbuster?utm_source=chatgpt.com

Commandes utiles & explication

- Basique (dir bruteforce) :

feroxbuster -u https://target.tld -w /usr/share/wordlists/dirb/common.txt -t 50t 50= threads (vitesse),w= wordlist.

- Mode récursif + extension :

feroxbuster -u https://target.tld -w big.txt -x php,html,txt -r(-r= recurse)

- Filtrage par taille et code :

-filter-by-status 200,403 --min-size 100(exclut réponses trop petites / statuts non intéressants).

Conseils pratiques / pièges

- Ajuste timeouts / threads selon la cible et le WAF. Trop agressif = blocage.

- Utilise des wordlists adaptées (raf, SecLists).

- Combine avec Burp Suite pour rejouer/inspecter les hits intéressants.

https://epi052.github.io/feroxbuster-docs/docs/overview/

2) ffuf — Fuzzer web ultra-flexible (Go)

À quoi ça sert

ffuf (Fuzz Faster You Fool) est un fuzzer web polyvalent : découverte de répertoires, fuzz de paramètres GET/POST, fuzz d’en-têtes (vhosts, auth), comparaison de réponses, etc. Excellente vitesse et support multiformat. GitHub+1

Points forts

- Très configurable (match / filter par taille, mot, status, regex).

- Supporte POST, multi-thread, recursion via scripts.

- Bon pour automatiser la découverte en CI ou dans un script de recon. GitHub

Installation (Kali)

sudo apt update && sudo apt install ffuf

# ou build depuis GitHub : go install github.com/ffuf/ffuf@latest

(README GitHub fournit exemples et flags).

https://github.com/ffuf/ffuf?utm_source=chatgpt.com

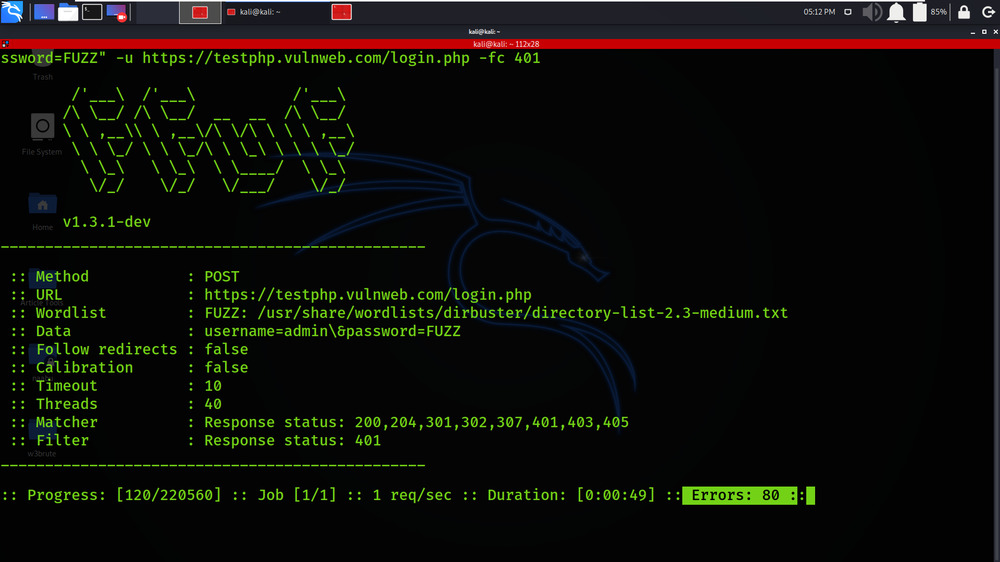

Commandes & usages typiques

- Directory discovery :

ffuf -u https://target.tld/FUZZ -w /usr/share/wordlists/raft-small-directories.txtFUZZsubstitué par chaque mot.

- Fuzz d’un paramètre :

ffuf -u https://target.tld/index.php?param=FUZZ -w params.txt -fs 4242(-fsfilter by size)

- Fuzz d’en-tetes / vhost :

ffuf -u https://target.tld -H "Host: FUZZ.target.tld" -w vhosts.txt

Astuces

- Regarde

mc(match code) etfc(filter code) pour cibler certaines réponses.

- Utilise

recursionetrecursion-depthprudemment sur sites lourds.

- Coupler ffuf avec proxy (Burp) pour analyser les réponses suspectes. Medium

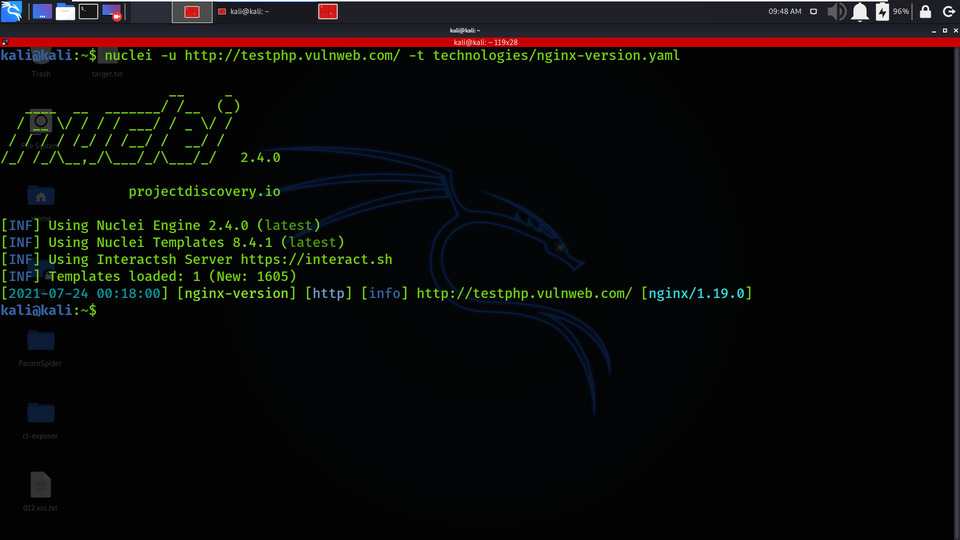

3) Nuclei — Scanner template-driven (ProjectDiscovery)

À quoi ça sert

Nuclei est un moteur de scan axé sur des templates YAML : il permet de lancer des milliers de checks rapides (CVE, misconfig, exposures) contre des cibles web, infra, cloud, etc. L’écosystème de templates est massif et communautaire. Idéal pour intégrer dans un pipeline de recon/CI. docs.projectdiscovery.io+1

Points forts

- Templates YAML faciles à lire/éditer ; énorme repo de templates maintenu par la communauté.

- Support multi-protocole (HTTP, DNS, TCP, headless, etc.).

- Très rapide pour balayage large (scale). GitHub+1

Installation (Kali / général)

# via GitHub releases (binaire) ou go install

# puis récupérer templates :

nuclei -update-templatesDocs officielles & repo templates à consulter. GitHub+1

Commandes & exemples

- Scan basique :

nuclei -u https://target.tld -o nuclei.out

- Scan avec catégories / templates précis :

nuclei -t cves/ -l targets.txt -o cves.txt

- Mode passif (analyse de réponses collectées) :

nuclei -passive -target http_data(pratique pour pipeline recon). GitHub+1

Conseils & intégration

- Intégre Nuclei après une phase de recon (targets.txt provenant de subfinder/amass etc.).

- Gère le bruit : lance d’abord sur un environnement de test avant sweeping massifs.

- Met en place des règles d’exclusion pour éviter les faux positifs critiques. ProjectDiscovery

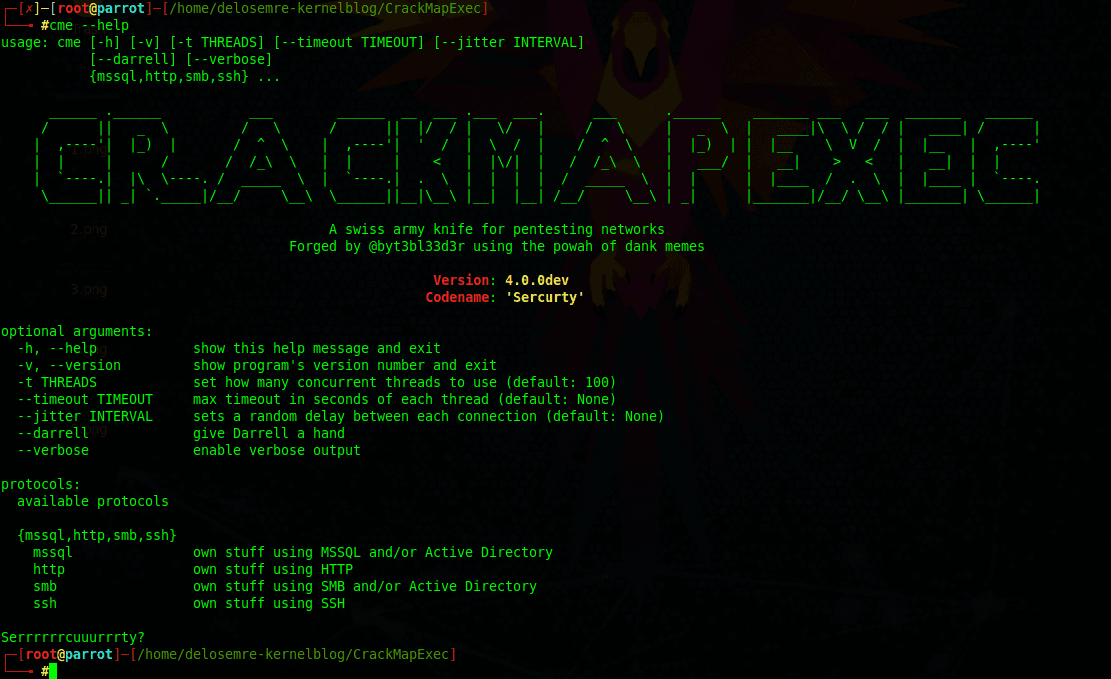

4) CrackMapExec (CME) — Outil « Swiss-army » pour Windows/AD

À quoi ça sert

CME automatise l’énumération et certaines attaques post-exploitation dans des environnements Windows/Active Directory (SMB, WinRM, PSExec, lateral movement). Souvent utilisé pour évaluer rapidement la posture AD. StationX+1

Points forts

- Beaucoup de modules (SMB enumeration, exec, credentials dumping, Kerberos tools).

- Peut balayer des plages IP / domaines entiers avec credentials listés.

- Intégrable dans un workflow d’engagement interne. Hack The Box+1

Installation (Kali / pip)

# souvent fourni via distro/pip

pip3 install crackmapexec

# ou via GitHub pour la dernière versionCommandes & usages illustratifs

- Scan SMB avec liste d’utilisateurs/passwords :

crackmapexec smb 10.10.10.0/24 -u users.txt -p passwords.txt

- Lancer un module (ex : smb, winrm, psexec) :

crackmapexec smb target -u admin -p Passw0rd --shares(énumère les partages)

- Utilisé pour tester l’authentification, l’exécution distante, récupérer des sessions, etc.

Précautions

- CME est puissant : un mauvais usage peut casser des services (exploit / brute-force).

- Toujours documenter actions, obtenir autorisations, et préférer tests hors heures productives sur infra réelle. StationX

5) Bettercap — MITM, sniffing & manipulation réseau avancée

À quoi ça sert

Bettercap est un framework MITM moderne (ARP/DNS spoofing, sniffing HTTP/HTTPS, manipulation live, Wi-Fi/BLE) avec une interface interactive (caplets pour automatisation). Remplace/complète des outils comme ettercap pour des cas plus modernes. bettercap+1

Points forts

- Modules pour ARP/DNS spoofing, sniffing, session hijacking, SSL stripping, Wi-Fi & BLE.

- Interface interactive (semblable à Metasploit) + caplets (scripts) pour automatiser attaques. bettercap+1

Installation (Kali)

sudo apt update && sudo apt install bettercap

# ou via releases GitHub pour la dernière version(voir doc officielle et usage interactif). bettercap+1

Commandes & exemples

- Lancer session interactive :

sudo bettercap -iface wlan0→ ensuitenet.probe on,arp.spoof on,net.sniff on

- Caplet d’automatisation : créer un fichier

.capavec une séquence de commandes et le lancer.

- Modules avancés :

http.proxy,https.proxy, modules pour injecter/filtrer réponses.

Conseils & défense

- MITM peut casser le réseau : test en labo.

- Pour défense, surveiller ARP/NDP anomalies, HSTS, DNSSEC, et utiliser chiffrement end-to-end. Brandefense+1